نحن جميعا نعرف رموز QR. حل بسيط وعملي للوصول إلى قوائم المطاعم، والمدفوعات عبر الإنترنت وخارجها، بالإضافة إلى الوصول إلى مواقع الويب والشبكات الاجتماعية. هل يبدو الأمر دائمًا بهذه البساطة والآمنة؟ ❌ علينا أن نقول لا. في هذا المقال من موقع Nooh Freestyle سنتناول مخاطر رموز QR المصابة والاختراق من خلالها.

ما هو كيو فيشونغ؟

What is Quishing?

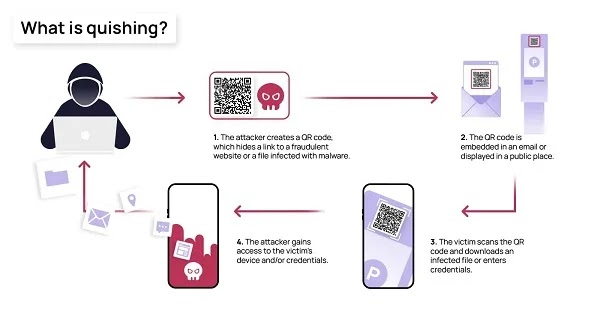

لقد كان أداء رموز QR جيدًا على مر السنين وهي موجودة في كل جزء من حياتنا تقريبًا. ولكن سواء من حيث الاستخدام أو الأعمال، فإن لديهم أيضًا عيوبًا. يعتبر Quishing بمثابة تصيد لـ QR Code (هجوم إلكتروني). تقنية تتضمن رموز QR التي تخدع ضحايا الهجمات السيبرانية. الهدف من معظم عمليات التصيد الاحتيالي هو سرقة المعلومات الحساسة، وتثبيت البرامج الضارة على جهازك، وإجبارك على زيارة المواقع الضارة.

كيف يحدث اختراق QR Code؟

أولاً، يقوم المتسللون ببرمجة رموز QR ذات مظهر عادي. هناك العديد من الأدوات لإنشاء QR Code. بعد ذلك، يقومون بإعدادها للمدفوعات الضارة وغير الآمنة، وروابط لمواقع ضارة، ومستندات تحتوي على فيروسات. يتم الآن وضع رموز QR المبرمجة في أماكن ليقوم الضحايا بمسحها ضوئيًا. ربما يمكنك رؤية هذه الرموز على الملصقات واللافتات والإعلانات.

الاختراق باستخدام QR Code

عادةً ما يستهدفك المتسللون بثلاث طرق مختلفة باستخدام رموز QR. ومن الأفضل التعرف على أنشطة المتسللين من خلال QRs قبل فوات الأوان. لكن تأثيرات القرصنة باستخدام QR Code تكون بالطرق الثلاث التالية.

1- قد تتم إعادة توجيهك إلى موقع ويب للتصيد باستخدام رمز QR ضار

قد تقوم التعليمات البرمجية الضارة التي تمت برمجتها بواسطة المتسللين بإعادة توجيهك إلى موقع يشبه تمامًا الموقع الذي تبحث عنه. لكن موقع تقليد للموقع الأصلي. هنا قد يُطلب منك إدخال معلومات هويتك وحسابك البنكي. في الواقع، يمكنك بسهولة إعطاء معلوماتك للمتسللين.

2- من الممكن أن يكون رمز QR الخاص بالهجوم هو أحد أنواع البرامج الضارة

قد تحتوي رموز QR على برامج ضارة أو برامج فدية أو أحصنة طروادة. يمكن برمجة هذه البرامج ليتم تنزيلها وتثبيتها على جهازك بمجرد مسح QR Code ضوئيًا. وبهذه الطريقة، يمكن للمتسللين تثبيت برنامج جديد على جهازك وسرقة معلوماتك. يمكنهم أيضًا تتبع سلوكك.

3- قد يتحكمون في حساباتك الاجتماعية

قد يتم تثبيت برامج ضارة على جهازك عن طريق مسح رمز QR ضوئيًا. عن طريق ذلك يتحكم المتسللون في حساب Instagram وWhatsApp الخاص بك. قد يقوم بتثبيت برنامج يرسل رسائل إلى بريدك الإلكتروني ويعين كلمات مرور جديدة لحساباتك. وقد يقوم أيضًا بإرسال رسائل إلى أشخاص مختلفين من خلال حساباتك الاجتماعية.

اختراق الواتس اب برمز QR

يستخدم معظم الأشخاص إصدار الويب من WhatsApp. يمكن للمتسللين الوصول إلى حسابات WhatsApp الخاصة بالمستخدمين عن طريق اختراق أنظمة الكمبيوتر الخاصة بالمستخدمين. يمكن للمتسللين قراءة رسائلك من خلال هذا الوصول. بعد اختراق حسابك، يسيء المتسلل استخدام هويتك وقد يبتز منك الأموال. إذا كنت تستخدم واتساب لإرسال معلومات مهمة أو عمل، فمن الأفضل أن تكون على دراية باختراق القراصنة.

كيفية تجنب هجمات qphishing؟

إذا كنت ضحية لهجوم تصيد، فقد يستغرق الأمر أسابيع حتى تدرك أن جهازك قد تم اختراقه. لذلك من الأفضل التفكير قبل مسح أي رمز QR موجود في مصدر غير آمن!

1- التحقق من معاينة عنوان URL قبل استخدام QR Code

بعد مسح QR Code، تتم عادةً معاينة عنوان URL. إذا تم اختصار العنوان ولا يوجد به أي إشارة إلى العنوان الذي تريده فمن الأفضل تجاهله. تحقق أيضًا من بروتوكول الأمان الذي تستخدمه معظم مواقع الويب الآمنة Https بدلاً من Http.

2- التحقق من وجهة QR Code

إذا قمت بالدخول إلى نفس الموقع من قبل ، فتحقق من العنوان عند استخدام QR . إذا كانت الكلمات الموجودة في العنوان بها أخطاء إملائية، أو تستخدم قواعد نحوية سيئة، أو تكون دقة الصورة منخفضة، فمن الأفضل مغادرة هذا الموقع. كن حذرًا، فمعظم المواقع الضارة تسبب لك ضرورة ملحة. عادةً ما يريدون منك إدخال المعلومات بشكل أسرع أو الدخول إلى الرابط التالي بسرعة كبيرة. ومن الأفضل الخروج من هذه المواقع في أسرع وقت ممكن.

3- استخدم الماسح الضوئي لـ QR Code الداخلي الخاص بك

في بعض الأحيان تستخدم برامج الواجهة لمسح QR بسبب السرعة. قد يكون الماسح الضوئي الذي تقوم بتنزيله مصممًا بواسطة قراصنة للتصيد الاحتيالي. ولمنع حدوث ذلك، من الأفضل استخدام الماسح الضوئي QR الموجود بكاميرا جهازك.

أسئلة مكررة

ما هي رموز QR في WhatsApp؟

كل جهة اتصال في واتساب لديها رمز فريد، يمكنك إضافته إلى قائمة جهات الاتصال الخاصة بك عن طريق مسح QR Code. يمكنك أيضًا استخدام QR Code للانضمام إلى المجموعة أو استخدام إصدار الويب.

هل هناك طريقة لاكتشاف QRs غير الصالحة؟

لا، لأن رموز QR غير قابلة للقراءة بالنسبة للبشر، فلا يمكن اكتشاف زيفها. لتجنب الهجمات السيبرانية، من الأفضل توخي الحذر قبل مسح QR Code.

كيفية عمل QR Code؟

هناك العديد من الأدوات لإنشاء رموز QR، مثل QR Code Generator

خاتمة

في معظم حالات الهجمات الإلكترونية، تتسبب الأخطاء البشرية في اختراق أجهزتك. ترجع هذه الأخطاء إلى نقص المعرفة والفهم للفضاء الرقمي. لذلك، من خلال القراءة عن التصيد الاحتيالي، يمكنك حماية نفسك من الهجمات السيبرانية.

تعليقاتكم واقتراحاتكم؟

هل سبق لك أن تعرضت لهجوم إلكتروني بهذه التقنيات؟ ماذا تستخدم لمنع جهازك من الاختراق؟ رجاءا شارك خبراتك معنا.